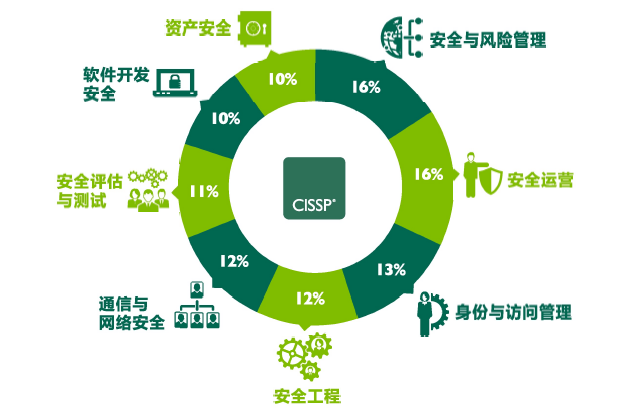

Docker的数据管理与网络通信在网络安全软件开发中的应用

随着容器化技术的普及,Docker已成为现代软件开发和部署的核心工具。在网络安全软件开发领域,Docker不仅提供了高效的运行环境,其数据管理和网络通信机制更是保障应用安全与稳定的关键。本文将深入探讨Docker的数据管理策略、网络通信模型,并分析它们在网络安全软件开发中的具体应用与最佳实践。

一、Docker数据管理:持久化与安全隔离

数据是网络安全软件的核心资产,Docker通过多种方式实现数据的持久化存储与安全隔离。

1. 数据卷(Volumes):

数据卷是Docker推荐的持久化数据管理方式。它们独立于容器的生命周期,即使容器被删除,数据卷中的数据依然保留。在网络安全软件开发中,例如入侵检测系统(IDS)或安全信息与事件管理(SIEM)工具,常需要持久化存储日志、配置和规则库。使用数据卷可以确保这些关键数据不会丢失,并且支持在多个容器间安全共享。

2. 绑定挂载(Bind Mounts):

绑定挂载允许将宿主机上的特定目录或文件挂载到容器中。这在开发阶段尤其有用,例如安全研究人员可以快速将本地的漏洞扫描脚本或恶意软件样本库挂载到容器中进行分析,实现高效的数据交互。但需注意,过度依赖宿主机会引入安全风险,应严格控制挂载路径的权限。

3. 临时文件系统(tmpfs):

对于敏感数据,如加密密钥或临时会话信息,可以使用tmpfs挂载,将数据存储在容器的内存中。这能避免数据落盘,减少泄露风险,适合处理高安全性的临时数据。

二、Docker网络通信:隔离与可控连接

网络是网络安全软件发挥作用的主战场,Docker提供了灵活的网络模型来满足不同场景的需求。

1. 网络驱动与隔离:

Docker支持多种网络驱动(如bridge、host、overlay等)。在安全软件开发中,常使用bridge网络为每个容器创建独立的网络命名空间,实现网络层隔离。例如,一个漏洞扫描容器和一个Web应用容器可以部署在同一宿主机上,但通过bridge网络隔离,防止扫描活动影响正常服务。

2. 自定义网络与访问控制:

Docker允许创建自定义网络,并通过网络链接或防火墙规则精细控制容器间的通信。对于微服务架构的安全平台,不同组件(如认证服务、审计服务)可以部署在独立容器中,仅开放必要的端口,遵循最小权限原则,减少攻击面。

3. 覆盖网络(Overlay Network)与安全集群:

在分布式安全系统中,如多节点的日志分析集群,Docker Swarm或Kubernetes结合overlay网络可以实现跨主机的安全通信。通过加密的覆盖网络,确保节点间数据传输的机密性和完整性,防止窃听或篡改。

三、在网络安全软件开发中的实践与挑战

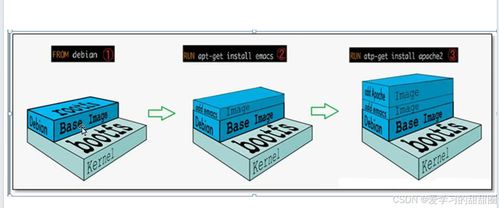

1. 安全镜像构建:

开发网络安全软件时,应从基础镜像开始强化安全。选择官方维护的最小化镜像(如Alpine Linux),定期更新以修补漏洞,并在Dockerfile中遵循安全最佳实践,如非root用户运行、最小化安装依赖等。

2. 运行时安全:

利用Docker的安全特性,如只读文件系统、能力(Capabilities)限制和Seccomp配置文件,可以约束容器的行为。例如,一个网络监控容器可能只需CAPNETRAW能力来捕获数据包,其他权限应全部禁用。

3. 监控与审计:

Docker提供了丰富的日志和事件接口,安全软件可以集成这些数据,实现容器行为的实时监控与异常检测。结合Prometheus、Grafana等工具,可构建可视化的安全仪表盘。

4. 挑战与应对:

尽管Docker增强了隔离性,但容器逃逸、镜像污染等风险依然存在。开发者需持续关注CVE漏洞,使用镜像扫描工具(如Trivy、Clair)进行安全检查,并在网络层部署防火墙或服务网格(如Istio)进行深度防御。

###

Docker的数据管理和网络通信机制为网络安全软件开发提供了强大而灵活的基础设施。通过合理运用数据卷、网络隔离和运行时安全策略,开发者可以构建出既高效又安全的容器化应用。安全是一个持续的过程,需要结合自动化工具和行业最佳实践,不断优化与迭代,才能在瞬息万变的威胁环境中立于不败之地。

如若转载,请注明出处:http://www.xianshangchongwu.com/product/71.html

更新时间:2026-02-24 07:41:33